فك غموض "الويب المظلم" على الإنترنت

في أعقاب أحداث العنف التي تعيشها الولايات المتحدة مؤخرا، يعبر العديد من المواطنين عن قلقهم حول مسار ومحتوى الاتصالات الرقمية بما في ذلك "الويب المظلم".

وذكر الكاتب روبرت غيهل -في مقال نشره موقع "ذي كونفرزيشن" الأسترالي- أن عبارة "الويب المظلم" تستخدم كوصف لبعض الجوانب غير المعروفة والموجودة على الشبكة العنكبوتية.

وفي كتابه الجديد "حياكة الويب المظلم.. شرعية الإنترنت الحرة، تور وآي2بي" (Weaving the Dark Web.. Legitimacy on Freenet, Tor, and I2Pناقش غيهل الخدمات المقدمة عبر الإنترنت التي تشكل ما أصبح يعرف اليوم بـ "الويب المظلم" الذي تطور منذ ظهور الشبكة الدولية القائمة على التجارة.

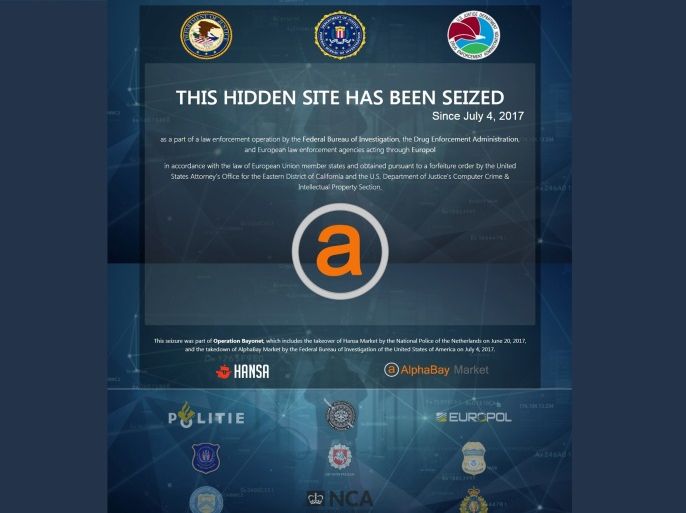

ونظرا لاختلافه من الناحية التكنولوجية، لا يزال "الويب المظلم" غير مفهوم من قبل عامة الناس وصناع القرار، وحتى وسائل الإعلام. ويدفع ذلك الأشخاص إلى اعتباره بمثابة مكان لبيع المخدرات وتبادل المعلومات المسروقة.

البحث عن السرية

لا تختلف مواقع "الويب المظلم" عن مواقع الويب الأخرى حيث تحتوي على المعلومات التي يرغب أصحابها بتقديمها. وقد تم إنشاء مواقع "الويب المظلم" عن طريق تكنولوجيات الويب النموذجية من قبيل البرمجيات المضيفة، ولغة ترميز النص التشعبي وجافا سكريبت.

ويمكن النفاذ إلى هذه المواقع بواسطة متصفح الويب العادي على غرار غوغل كروم أو فايرفوكس. أما مواقع "الويب المظلم" فيمكن النفاذ إليها عبر برنامج خاص بتوجيه الشبكة ومصمم لتوفير السرية لزوار ومطلقي هذه المواقع على حد السواء.

ولا تنتهي العناوين الرقمية لصفحات "الويب المظلم" بنطاقات إنترنت مثل دوت كوم أو دوت أورغ أو النطاقات الأخرى المتعارف عليها. وغالبا ما تتضمن هذه العناوين سلاسل طويلة من الأحرف والأرقام التي تنتهي بمفردات أخرى من قبيل "أونيون" و"آي 2 بي". ويعد ذلك بمثابة إشارات تُعلم البرمجيات مثل فرينت وتور وآي 2 بي بكيفية إيجاد مواقع "الويب المظلم" مع الحفاظ على خصوصية هوية المستخدمين والمضيفين.

ويذكر غيهل أن هذه البرمجيات ظهرت قبل عقدين من الزمن، حيث قام عالم الحاسوب الإيرلندي إيان كلارك بإنشاء شبكة فرينت كنظام الند للند خاص بأجهزة الحاسوب لتوزيع البيانات بطريقة لا مركزية. وتعمل بنية هذه الشبكة على فصل هوية مبتكر ملف ما عن المحتوى الذي يتضمنه مما يجعل هذه الشبكة تستقطب العديد من الأشخاص الذين كانوا يرغبون في استضافة مواقع مجهولة.

شبكة أكثر خصوصية

ومن بين أشهر ثلاثة برامج خفية، يعد "تور" البرنامج الأكثر استخداما. وتمتلك مواقع بارزة -مثل فيسبوك وصحف مثل نيويورك تايمز وواشنطن بوست– نسخا لمواقعها التي يمكن النفاذ إليها عبر شبكة "تور". ولا تسعى هذه المواقع إلى الحفاظ على سرية هويتها، لكنها تستخدم ميزة إخفاء الهوية التي تتمتع بها "تور" من أجل السماح للمستخدمين بالنفاذ إليها بشكل سري وآمن دون علم الحكومات.

بالإضافة إلى ذلك، تم إعداد نظام "تور" من أجل السماح للمستخدمين بتصفح مواقع "الويب المظلم" والمواقع العادية أيضا بصفة سرية.

أخلاقيات "الويب المظلم"

نظرا للتغطية الإعلامية التي تغلب عليها الإثارة فيما يتعلق بموضوع "الويب المظلم" يمكن تفهم السبب الكامن وراء اعتقاد الأشخاص بأن كلمة "مظلم" تعتبر حكما أخلاقيا. وتعد مواضيع مثل الاتجار بالأطفال واستغلالهم والمخدرات -فضلا عن أسواق المعلومات المسروقة- من النشاطات السيئة والمظلمة أيضا.

لكن، يرتكب العديد من الأشخاص جرائم عبر شبكة الإنترنت التي تخضع لنظام، بما في ذلك محاولة استئجار قتلة عبر موقع "كريجزليست" واستخدام تطبيق "فينمو" لدفع ثمن شراء المخدرات. وتعتبر الدعاية الإرهابية، وهي واحدة من الأنشطة التي غالبا ما ترتبط بشبكة "الويب المظلم" أكثر انتشارا على شبكة الويب العادية.

ويساهم تعريف "الويب المظلم" من خلال الأنشطة السيئة فقط في تجاهل العديد من الميزات التي يحتويها كمحركات البحث المبتكرة والتدوينات الهامة للسياسيين المنشقين.

التعامل مع القلق

قد يتسبب تركيز هذا الكم الهائل من الخوف والأحكام الأخلاقية حول "الويب المظلم" في بثّ خوف لا داعي له لدى الأشخاص من جهة وطمأنتهم على نحو خاطئ من جهة أخرى بشأن أمن الإنترنت.

فمثلا، تبيع شركة الخدمات المالية "إكسبيريان" خدمات تهدف إلى "مراقبة الويب المظلم" لتنبيه عملائها عندما يتم اختراق بياناتهم الشخصية من قبل المتسللين وعرضها للبيع عبر الإنترنت.

لكن، حتى يستطيع العملاء الاشتراك بهذه الخدمة، يتعين عليهم منح الشركة جميع معلوماتهم الشخصية بما في ذلك رمز الضمان الاجتماعي الخاص بهم وعنوان بريدهم الإلكتروني، وأهم البيانات التي يرغبون في حمايتها.